Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

المهاجم المصري حمزة عبد الكريم يقود برشلونة لنصف نهائي كأس الأبطال للشباب

![المهاجم المصري حمزة عبد الكريم يقود برشلونة لنصف نهائي كأس الأبطال للشباب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لرفعه علم فلسطين.. وزير الدفاع الإسرائيلي يهاجم لامين جمال ويتقدم بطلب لنادي برشلونة

![لرفعه علم فلسطين.. وزير الدفاع الإسرائيلي يهاجم لامين جمال ويتقدم بطلب لنادي برشلونة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الهلال السوداني يصبح أول فريق في العالم يفوز بلقب الدوري في 3 دول مختلفة

![الهلال السوداني يصبح أول فريق في العالم يفوز بلقب الدوري في 3 دول مختلفة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب ليفربول يزف خبرا سارا لمشجعي صلاح

![مدرب ليفربول يزف خبرا سارا لمشجعي صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أنشيلوتي ينفي اعتماده على الجوانب الشخصية فقط في التدريب ويوضح موقف نيمار من المشاركة في كأس العالم

![أنشيلوتي ينفي اعتماده على الجوانب الشخصية فقط في التدريب ويوضح موقف نيمار من المشاركة في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد أشهر من التكهنات.. سلوت يحسم مستقبله مع ليفربول

![بعد أشهر من التكهنات.. سلوت يحسم مستقبله مع ليفربول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميسي يقود إنتر ميامي لفوز مثير على سينسيناتي

![ميسي يقود إنتر ميامي لفوز مثير على سينسيناتي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال 2026 يواجه أول أزمة دبلوماسية بسبب إيران

![مونديال 2026 يواجه أول أزمة دبلوماسية بسبب إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لأول مرة في كأس العالم.."فيفا" يفاجئ العالم بعرض فني تاريخي

![لأول مرة في كأس العالم.."فيفا" يفاجئ العالم بعرض فني تاريخي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صدام محتمل.. هل نشهد قمة تاريخية بين ميسي ورونالدو في كأس العالم 2026؟

#اسأل_أكثر #Question_MoreRT STORIES

أزمة جديدة تضرب "فيفا".. تحقيق أمريكي في تذاكر مونديال 2026

![أزمة جديدة تضرب "فيفا".. تحقيق أمريكي في تذاكر مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مفاجأة في مدريد.. ريال يجهز بديلا غير متوقع لمورينيو

![مفاجأة في مدريد.. ريال يجهز بديلا غير متوقع لمورينيو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعفاء جماهير 5 منتخبات عربية وإفريقية من شرط مالي مثير للجدل قبل مونديال 2026

![إعفاء جماهير 5 منتخبات عربية وإفريقية من شرط مالي مثير للجدل قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

رئيس ليتوانيا يطالب بإسقاط المسيرات الجوية الأوكرانية إذا تسللت عبر بلاده

![رئيس ليتوانيا يطالب بإسقاط المسيرات الجوية الأوكرانية إذا تسللت عبر بلاده]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المستشار ميرتس: أوروبا ستختار بنفسها وسيطا للحوار مع روسيا

![المستشار ميرتس: أوروبا ستختار بنفسها وسيطا للحوار مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مراكز الاتصال الأوكرانية أداة نهب تحت إشراف كييف

![مراكز الاتصال الأوكرانية أداة نهب تحت إشراف كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: أوروبا تشارك فعليا في النزاع الأوكراني

![الكرملين: أوروبا تشارك فعليا في النزاع الأوكراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوليانسكي: الغرب يفسر إنسانية روسيا في أوكرانيا على أنها ضعف

![بوليانسكي: الغرب يفسر إنسانية روسيا في أوكرانيا على أنها ضعف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ناريشكين: في حال فشلت الدبلوماسية لتسوية النزاع في أوكرانيا فإن روسيا ستقوم بذلك بالوسائل العسكرية

![ناريشكين: في حال فشلت الدبلوماسية لتسوية النزاع في أوكرانيا فإن روسيا ستقوم بذلك بالوسائل العسكرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استهداف مواقع مرتبطة بالجيش الأوكراني بصواريخ فرط صوتية وتحرير بلدة في دونيتسك

![الدفاع الروسية: استهداف مواقع مرتبطة بالجيش الأوكراني بصواريخ فرط صوتية وتحرير بلدة في دونيتسك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شويغو: السلام المستدام في أوكرانيا لن يتحقق إلا بمعالجة الأسباب الجذرية للنزاع

![شويغو: السلام المستدام في أوكرانيا لن يتحقق إلا بمعالجة الأسباب الجذرية للنزاع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. اعتقال مواطنين من القرم زودا أوكرانيا بمعلومات عسكرية سرية

![روسيا.. اعتقال مواطنين من القرم زودا أوكرانيا بمعلومات عسكرية سرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الخارجية الروسية: زيارات ويتكوف وكوشنر إلى موسكو صريحة ومفيدة

![الخارجية الروسية: زيارات ويتكوف وكوشنر إلى موسكو صريحة ومفيدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

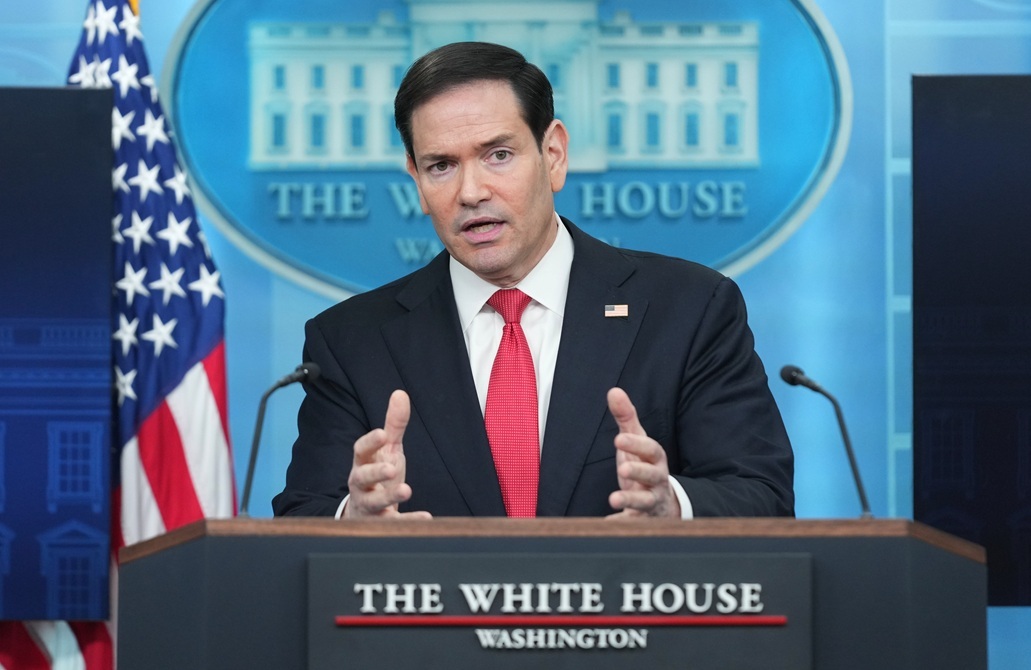

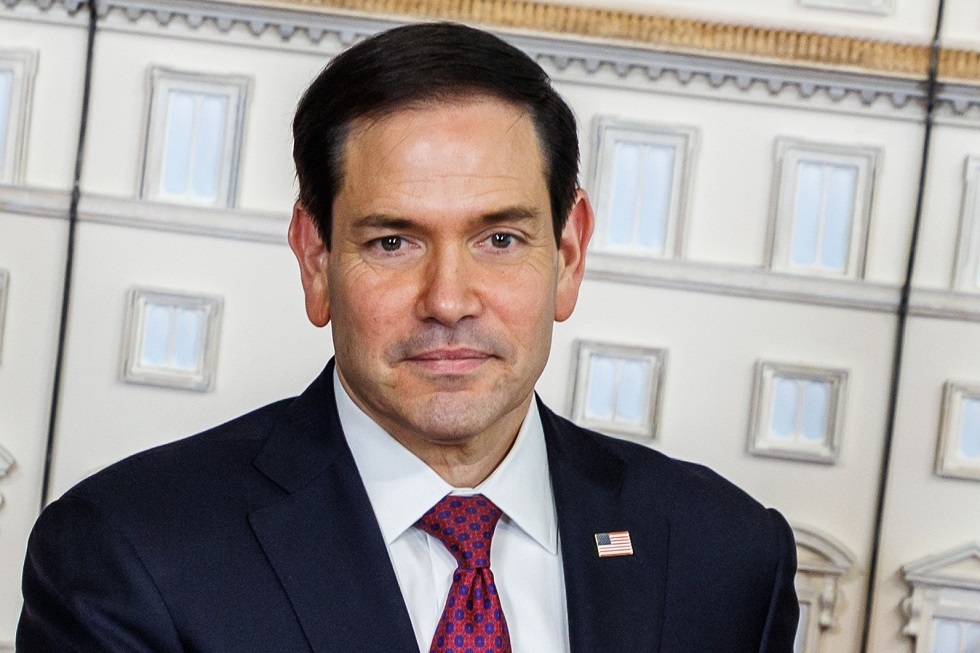

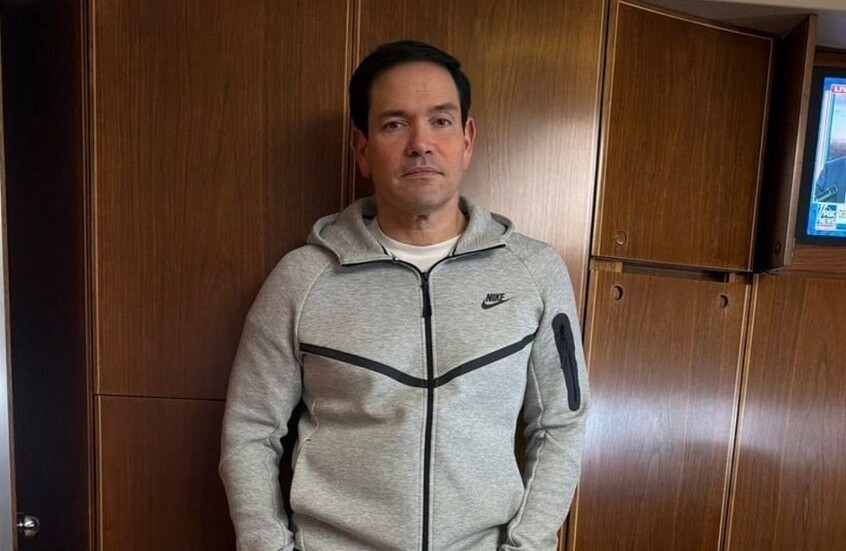

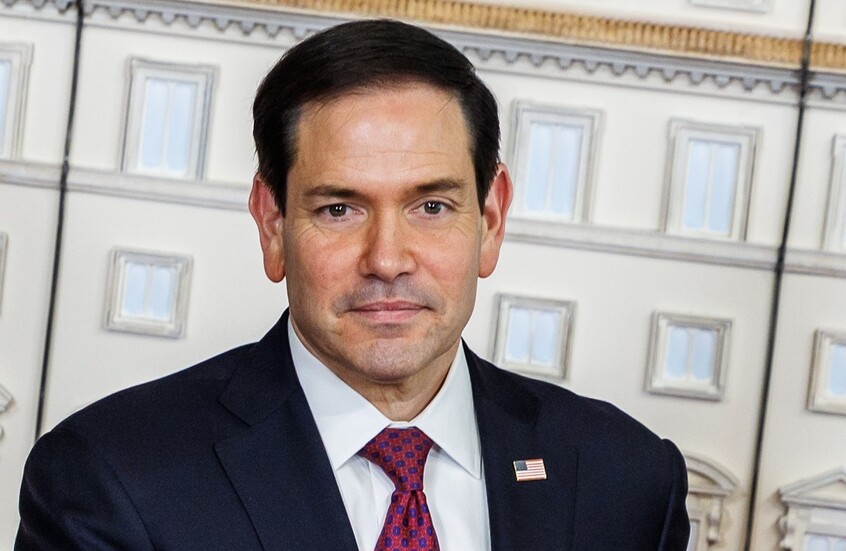

روبيو: مستعدون لمواصلة وساطتنا في التسوية الأوكرانية ولا نمانع دخول آخرين على الخط

![روبيو: مستعدون لمواصلة وساطتنا في التسوية الأوكرانية ولا نمانع دخول آخرين على الخط]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

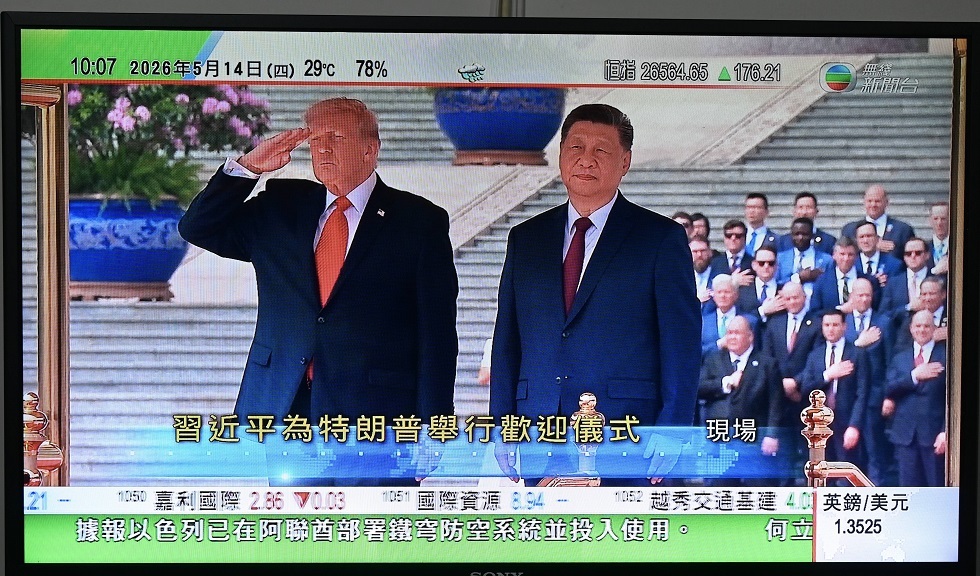

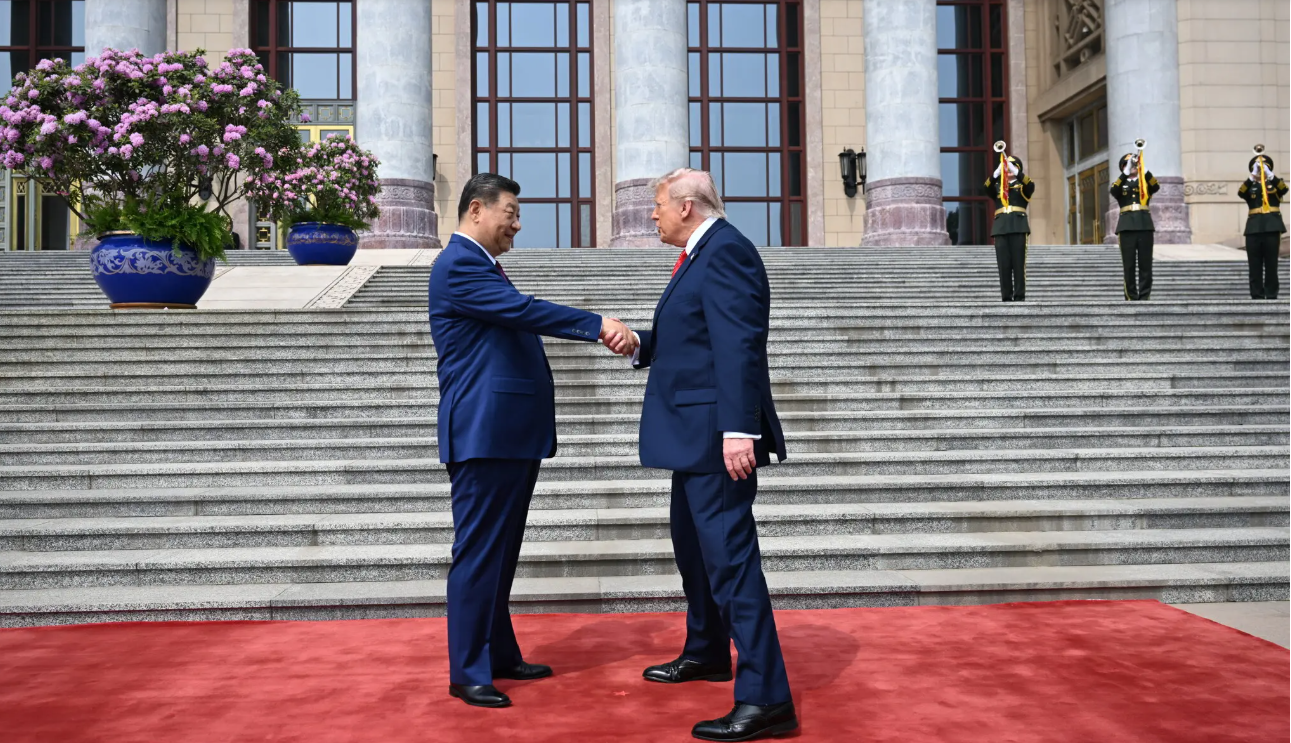

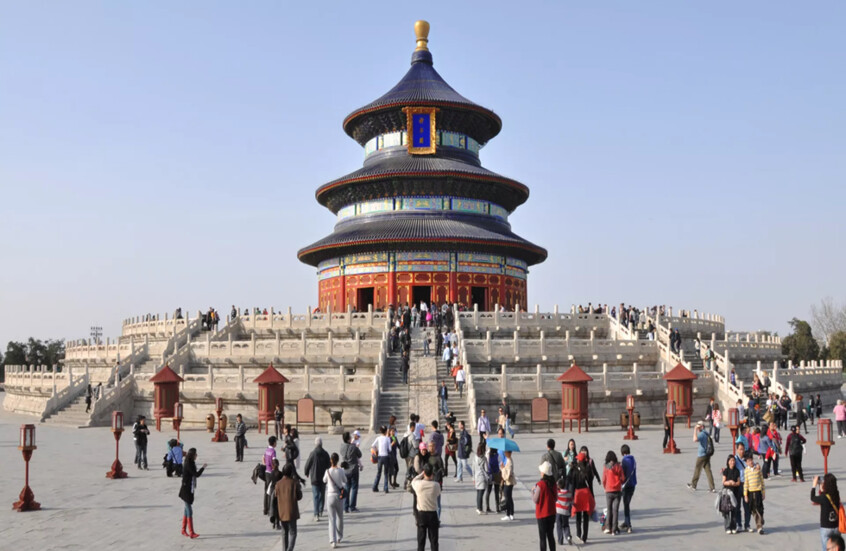

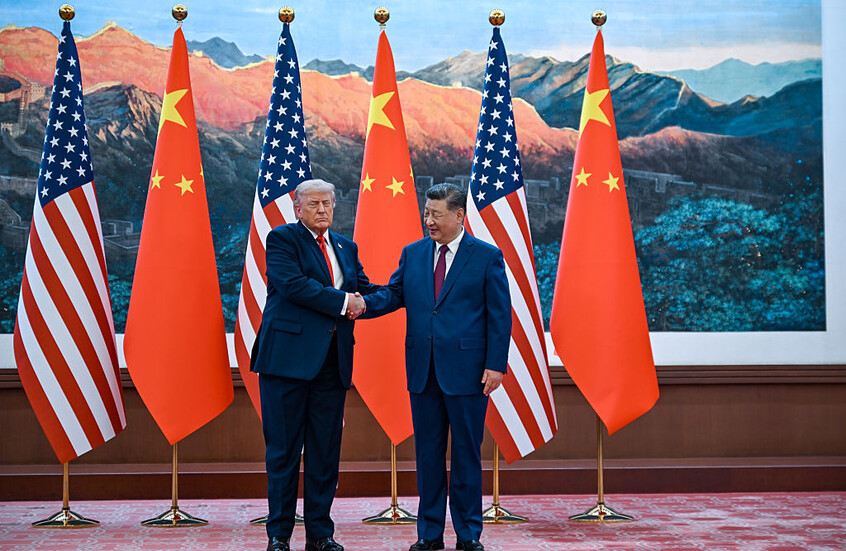

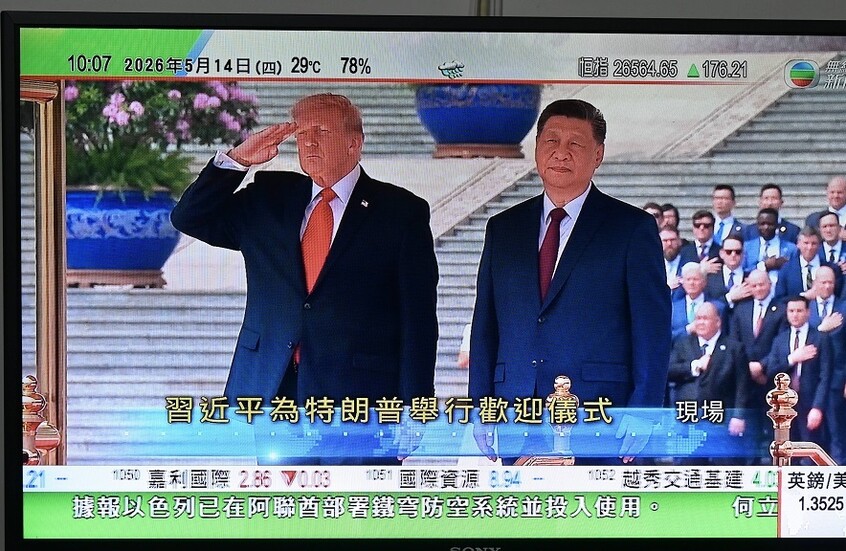

![زيارة ترامب إلى الصين]()

زيارة ترامب إلى الصين

RT STORIES

روبيو: السياسة الأمريكية لم تتغير واستيلاء الصين على تايوان بالقوة سيكون خطأ مروعا

![روبيو: السياسة الأمريكية لم تتغير واستيلاء الصين على تايوان بالقوة سيكون خطأ مروعا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شي جين بينغ مرحبا بترامب: "التجديد الصيني وMAGA يسيران يدا بيد"

![شي جين بينغ مرحبا بترامب: "التجديد الصيني وMAGA يسيران يدا بيد"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البيت الأبيض: ترامب وشي يتفقان على إبقاء هرمز مفتوحا ومنع إيران من امتلاك السلاح النووي

![البيت الأبيض: ترامب وشي يتفقان على إبقاء هرمز مفتوحا ومنع إيران من امتلاك السلاح النووي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: المحادثات مع شي جين بينغ سارت بشكل "ممتاز"

![ترامب: المحادثات مع شي جين بينغ سارت بشكل "ممتاز"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وفد أمريكي رفيع من رجال الأعمال يرافق ترامب في زيارته إلى الصين وبكين ترحب

![وفد أمريكي رفيع من رجال الأعمال يرافق ترامب في زيارته إلى الصين وبكين ترحب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روبيو: نترقب تحركا صينيا في مجلس الأمن بشأن مشروع قرار هرمز

![روبيو: نترقب تحركا صينيا في مجلس الأمن بشأن مشروع قرار هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بدء مباحثات القمة بين الرئيسين الصيني والأمريكي في قاعة الشعب الكبرى في بكين

![بدء مباحثات القمة بين الرئيسين الصيني والأمريكي في قاعة الشعب الكبرى في بكين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روبيو: لسنا بصدد احتواء الصين ولكن لا ينبغي أن يصاحب صعودها سقوطنا

![روبيو: لسنا بصدد احتواء الصين ولكن لا ينبغي أن يصاحب صعودها سقوطنا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![زيارة ترامب إلى الصين]() زيارة ترامب إلى الصين

زيارة ترامب إلى الصين

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

وزير الدفاع الإسرائيلي: علينا إتمام المهمة في لبنان ونتعامل مع خطر الطائرات المسيرة

![وزير الدفاع الإسرائيلي: علينا إتمام المهمة في لبنان ونتعامل مع خطر الطائرات المسيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نزوح عشرات العائلات من البقاع الغربي وجنوب لبنان عقب التهديدات الإسرائيلية

#اسأل_أكثر #Question_MoreRT STORIES

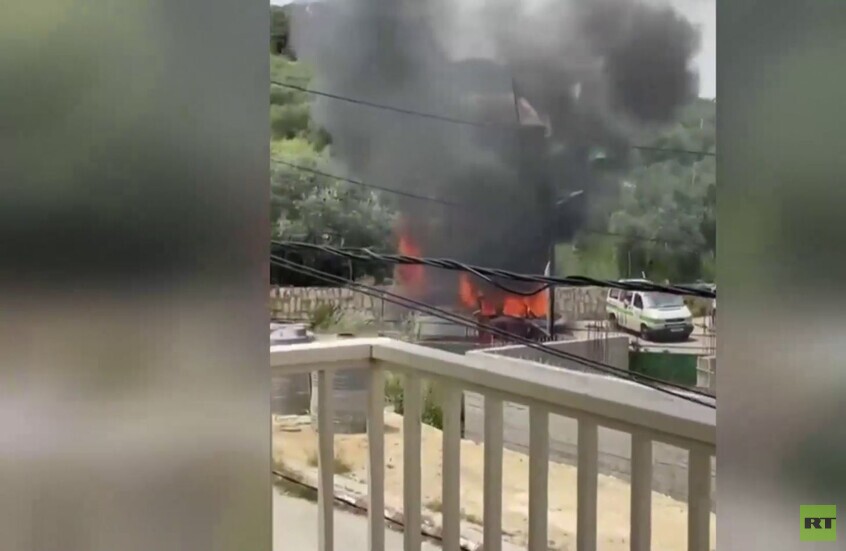

فيديو يوثق حجم الدمار جراء غارة إسرائيلية في بلدة تفاحتا

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. غارة جوية إسرائيلية تستهدف بلدة القصيبة

#اسأل_أكثر #Question_MoreRT STORIES

قتلى بغارات في جنوب لبنان والجيش الإسرائيلي يستهدف البقاع قبيل بدء مفاوضات واشنطن

![قتلى بغارات في جنوب لبنان والجيش الإسرائيلي يستهدف البقاع قبيل بدء مفاوضات واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بري: لا نقبل بأقل من انسحاب إسرائيل وعودة الأهالي في مفاوضات اليوم بواشنطن

![بري: لا نقبل بأقل من انسحاب إسرائيل وعودة الأهالي في مفاوضات اليوم بواشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اليونيسف: مقتل وإصابة 59 طفلا على الأقل في لبنان خلال الأسبوع الماضي رغم وقف النار

![اليونيسف: مقتل وإصابة 59 طفلا على الأقل في لبنان خلال الأسبوع الماضي رغم وقف النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

كاتس: مهمتنا في إيران لم تنتهِ ونستعد للعودة إلى الهجوم قريبا إذا لزم الأمر

![كاتس: مهمتنا في إيران لم تنتهِ ونستعد للعودة إلى الهجوم قريبا إذا لزم الأمر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

باقري كني: الحرب على إيران هي بداية الهجوم على الجنوب العالمي وتهدف لمنع نهوض آسيا

![باقري كني: الحرب على إيران هي بداية الهجوم على الجنوب العالمي وتهدف لمنع نهوض آسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وكالة "فارس": بدء عبور السفن الصينية عبر مضيق هرمز منذ الليلة الماضية

![وكالة "فارس": بدء عبور السفن الصينية عبر مضيق هرمز منذ الليلة الماضية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤولون إسرائيليون: سنرفع حالة التأهب القصوى تحسبا لقرار ترامب استئناف الحرب

![مسؤولون إسرائيليون: سنرفع حالة التأهب القصوى تحسبا لقرار ترامب استئناف الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تدافع عن احتجاز ناقلات نفط أمريكية: "أحكام قضائية مشروعة"

![إيران تدافع عن احتجاز ناقلات نفط أمريكية: "أحكام قضائية مشروعة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

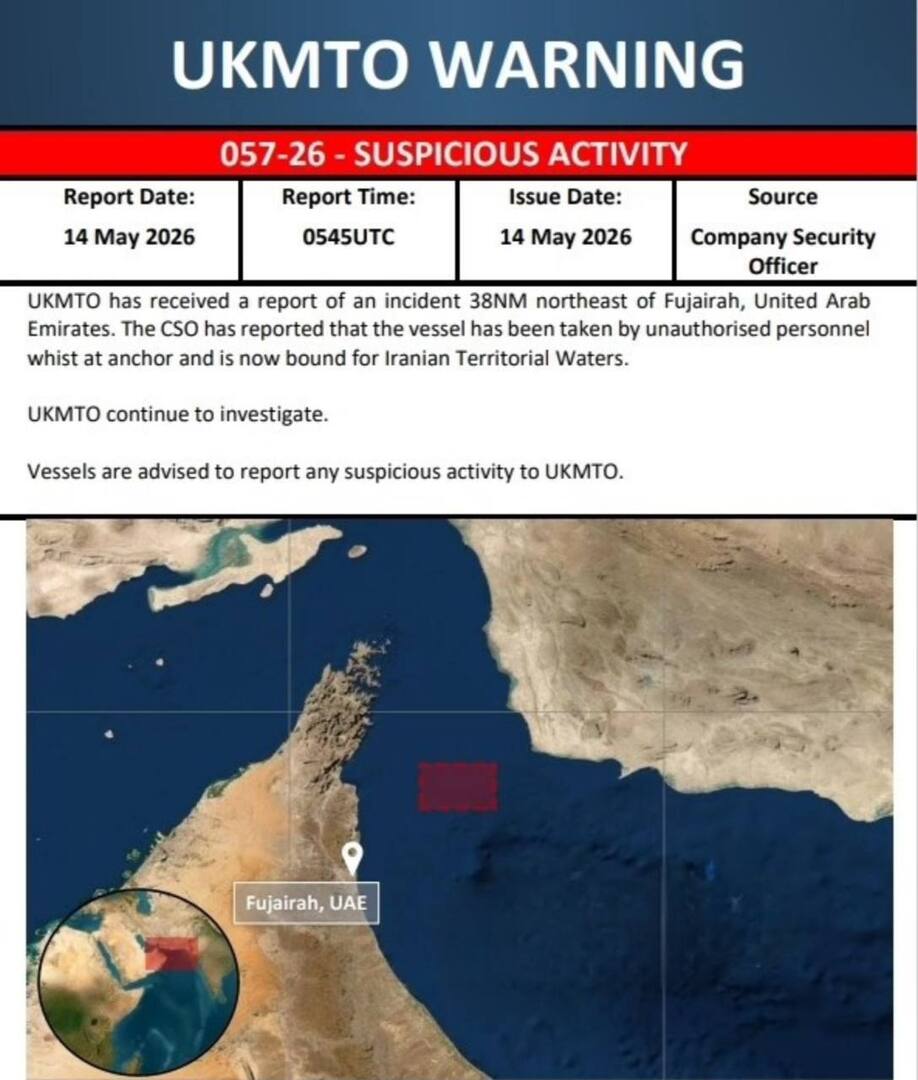

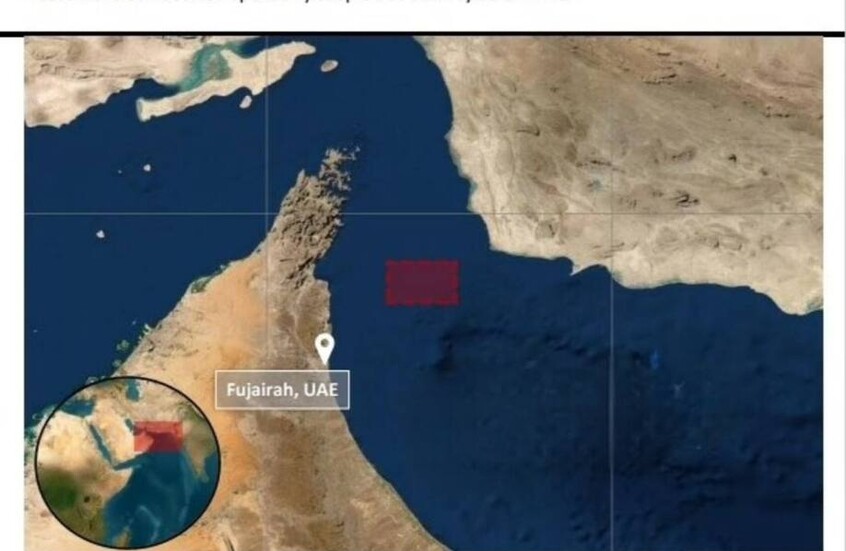

UKMTO: الاستيلاء على سفينة قبالة الفجيرة وتتجه نحو المياه الإيرانية

![UKMTO: الاستيلاء على سفينة قبالة الفجيرة وتتجه نحو المياه الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عراقجي من "بريكس": لا حل عسكريا لإيران.. وشعبنا مسالم لكنه لا يقهر

![عراقجي من "بريكس": لا حل عسكريا لإيران.. وشعبنا مسالم لكنه لا يقهر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"فانس يهدد وقاليباف يصمد".. إيران تكشف خفايا المفاوضات الأمريكية الفاشلة

!["فانس يهدد وقاليباف يصمد".. إيران تكشف خفايا المفاوضات الأمريكية الفاشلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

طهران تتهم واشنطن باستغلال مجلس الأمن لتوفير غطاء سياسي لإجراءاتها "غير القانونية"

![طهران تتهم واشنطن باستغلال مجلس الأمن لتوفير غطاء سياسي لإجراءاتها "غير القانونية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كوريا الجنوبية ترسل فريق تحقيق إلى دبي وتستبعد تورط غير إيران باستهداف السفينة "نامو"

![كوريا الجنوبية ترسل فريق تحقيق إلى دبي وتستبعد تورط غير إيران باستهداف السفينة "نامو"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوباما يدافع عن الاتفاق النووي: "لم نضطر لقتل الناس أو إغلاق هرمز"

![أوباما يدافع عن الاتفاق النووي: "لم نضطر لقتل الناس أو إغلاق هرمز"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

الملاكمة العالمية على موعد مع ليلة استثنائية في المكسيك

RT STORIES

الملاكمة العالمية على موعد مع ليلة استثنائية في المكسيك

#اسأل_أكثر #Question_More

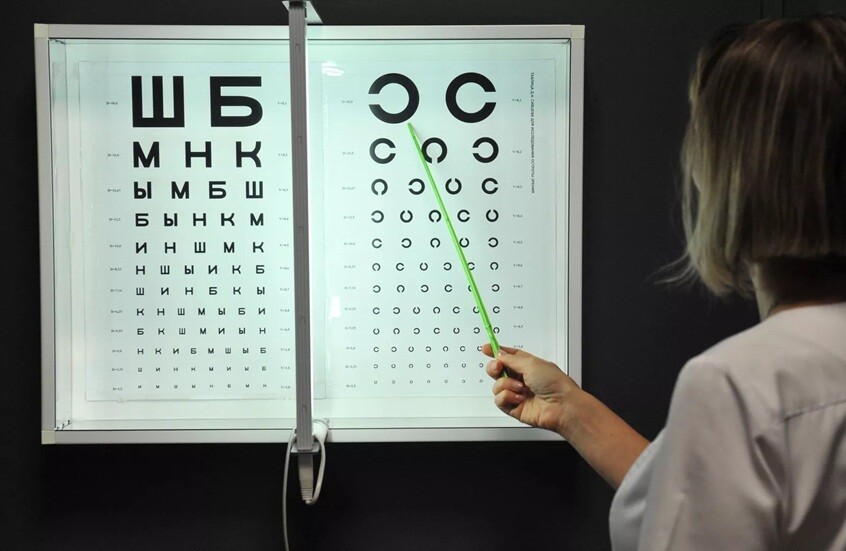

"خدعة بسيطة" في كلمة المرور تمنع اختراق حساباتك!

قد يكون إنشاء "كلمة مرور قوية" تستوفي المعايير أمرا محبطا، فمن المحتمل أن تتضمن رقما أو رمزا أو حرفا كبيرا واحدا على الأقل.

كاسبرسكي تحذّر من "نسخة تجسس"من تطبيق "واتس آب" تهدد أجهزة أندرويد

بهذا الصدد، شارك خبراء التكنولوجيا خدعة بسيطة تساعد في إنشاء رمز مرور محكم يتضمن إضافة الرموز التعبيرية، حيث يجب على المتسللين المرور عبر حوالي 3700 متغيرا لكشفه.

ويوجد أكثر من 3600 رمز تعبيري موحد في Unicode، ويعادل استخدام ما يصل إلى خمسة رموز تعبيرية كلمة مرور عادية مكونة من تسعة أحرف، كما أن سبعة رموز تعبيرية تعادل كلمة مرور قوية مكونة من 13 حرفا "عاديا".

وإلى جانب إنشاء كلمة مرور غير قابلة للاختراق تقريبا، قد يجد الأشخاص أنه من الأسهل تذكر الرموز الغريبة بدلا من "خليط من الحروف والأرقام لا معنى له".

ويأتي هذا الاقتراح من ستان كامينسكي، من شركة الأمن السيبراني "كاسبيرسكي"، الذي شارك "الاختراق" في منشور.

وأشار كامينسكي إلى أن إنشاء عبارة باستخدام الرموز التعبيرية هي أفضل طريقة لاستخدامها في كلمات المرور.

على سبيل المثال، يمكنك إنشاء عناوين الكتب والأفلام، مثل "أليس في بلاد العجائب"، باستخدام فتاة وأرنب وحفرة وقبعة علوية.

ومع ذلك، حذر كامينسكي من أن استخدام الرموز التعبيرية في رمز المرور يتضمن جانبا سلبيا، حيث يمكن للصور الصغيرة أن تبطئ عملية تسجيل الدخول لأن إدخالها أكثر صعوبة من إدخال الحروف والأرقام والرموز.

وأضاف: "على الهواتف الذكية، يعد إدخال الرموز التعبيرية أمرا بسيطا في حد ذاته. ومع ذلك، على أجهزة الكمبيوتر المكتبية، يمكن أن يكون الأمر أكثر إزعاجا بعض الشيء".

وهناك مشكلة أخرى وهي أن الأشخاص لديهم رموز تعبيرية مفضلة يستخدمونها على وسائل التواصل الاجتماعي، ومن المرجح أن يحاول الهاكر الذي يتابع كل تحركاتك استخدامها لكسر التعليمات البرمجية الخاصة بك.

المصدر: ديلي ميل

التعليقات